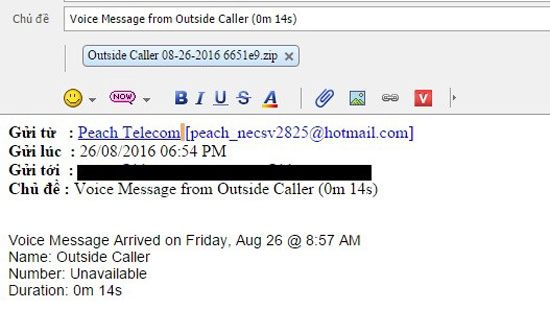

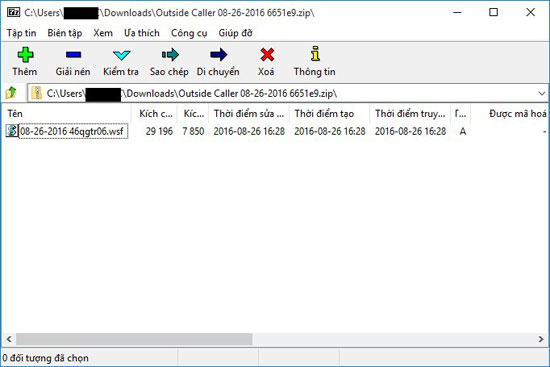

Trong thông tin cảnh báo về việc tiếp tục xuất hiện một biến thể mới của loại mã độc mã hóa dữ liệu tống tiền Locky được phát ra ngày 27/8, Bkav cho hay, thay vì đính kèm file có định dạng “*.docm” như các email phát tán mã độc mã hóa dữ liệu đã được phát hiện ngày 19/8, lần này các email đã chuyển sang dạng một file .zip với nội dung giả mạo log điện thoại nhưng thực chất là một file Windows script “*.wsf”.

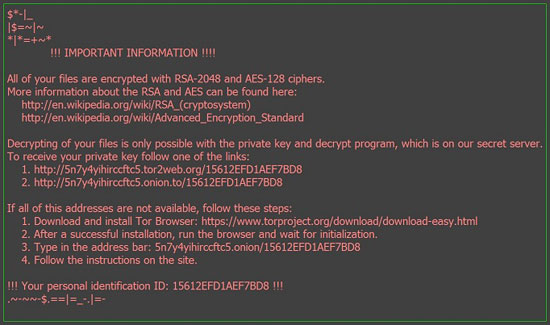

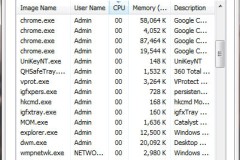

Theo chuyên gia Bkav, file mã độc chứa trong file nén .zip có phần đuôi mở rộng là “*.wsf”. Đây là một file dạng Windows Script File, cho phép thực thi các loại mã Script (ví dụ: JScript, VBScript …) theo nội dung của file. Trong trường hợp này, đoạn mã JScript độc hại trong file “.wsf” khi được thực thi sẽ tiến hành tải, cài đặt mã độc mã hóa dữ liệu Locky về máy để thực hiện hành vi mã hóa dữ liệu tống tiền đòi tiền chuộc.

Như vậy, chỉ trong thời gian 1 tuần vừa qua, đã có tới 2 biến thể của loại mã độc mã hóa dữ liệu Locky được phát hiện. Tuy cùng là hình thức phát tán qua email, nhưng việc hacker thay đổi liên tục các định dạng file đính kèm cho thấy loại mã độc này chưa có dấu hiệu dừng lại và ngày trở nên đa dạng hơn.

Theo ictnews.vn

Nguồn: Thế giới di động

![[Đánh giá] Razer Lancehead TE: đối xứng và đằm tay, cảm biến xịn, phần mềm chưa hoàn chỉnh, giá cao](http://cdn.trangcongnghe.vn/thumb/160x240/2017-07/danh-gia-razer-lancehead-te-doi-xung-va-dam-tay-cam-bien-xin-phan-mem-chua-hoan-chinh-gia-cao_1.jpg)